Internet of Things - der Spion im Haus

Das Internet of Things (kurz IoT) gilt als einer der Treiber der Digitalisierung. Leider steht der Fokus meist nur auf einem möglichst kurzen Time to Market, wobei die Absicherung der Geräte meist an ein Sicherheitsniveau der frühen 90er Jahre erinnert. Dieses Vorgehen bietet Angreifern eine Vielzahl an Möglichkeiten Systeme zu kompromittieren und für ihre Zwecke zu missbrauchen. Der Artikel versucht die Gefahren sowie Sofortmaßnahmen darzustellen und Maßnahmen an die Hand zu geben.

Jetzt IoT-Security-Check nutzen!

Um die Gefahren zu verstehen sollte man ein einheitliches Verständnis von IoT erhalten. Die ITU hat hierfür IoT wie folgt definiert: „IoT ist ein Sammelbegriff für Technologien einer globalen Infrastruktur der Informationsgesellschaften, die es ermöglicht, physische und virtuelle Gegenstände miteinander zu vernetzen und sie durch Informations- und Kommunikationstechniken zusammenarbeiten zu lassen.“ [1]

Diese können in folgende Komponenten unterteilt werden:

- Endgeräte

- Gateways (optional)

- Backend-Infrastruktur.

In die Kategorie Endgeräte fallen Geräte, die Daten ermitteln (Sensoren) oder Aktionen steuern (Aktoren) bzw. weitere Interaktionen mit der Umwelt zulassen. Diese kommunizieren direkt über das Internet oder indirekt über Gateways mit einer Backend Infrastruktur. Die Gateways sind teilweise in der Lage die Daten zu aggregieren oder weiterzuverarbeiten und zu übermitteln. Es handelt sich um eine optionale Komponente, die nicht immer zum Einsatz kommt. Im Backend erfolgt die Steuerung der Aktoren, die Auswertung und Korrelation der Daten als auch die Verwaltung der Komponenten.

Durch die Vielzahl an Geräten bietet die Architektur von IoT-Systemen eine hohe Bandbreite von Angriffsmöglichkeiten, welche in den „OWASP 10 for IOT“ [2] wie folgt zusammengefasst sind:

1. Die Systeme nutzen schwache Passwörter, welche teilweise einfach zu erraten sind bzw. fix im System hinterlegt sind. Diese ermöglichen Zugriff auf die Geräte als auch die Backend-Systeme.

2. Der Betrieb unsicherer Netzwerkdienste auf den Endgeräten ermöglicht die Übernahme der Systeme sowie deren Fernsteuerung.

3. Die Backendsysteme verfügen teilweise ebenfalls über unsichere Schnittstellen, welche eine Übernahme des Backends ermöglichen. Hauptursachen sind unsichere Authentisierungsmethoden, fehlende oder schwache Verschlüsslung oder eine fehlende Input-Validierung.

4. Das Fehlen von sicheren Update-Mechanismen für die Endgeräte. Teilweise werden Updates gänzlich vernachlässigt bzw. die Updateprozesse ermöglichen Angriffe auf das Gerät.

5. Dies führt zu unsicheren Komponenten, die out-of-date sind. Bei Einsatz von 3rd Party-Softwarepaketen kommt hinzu, dass diese ebenfalls Schwachstellen enthalten können, die mangels Updatestrategie ungepatcht bleiben.

6. Daten auf den Geräten oder dem Backend sind nicht ausreichend oder gar nicht vor Zugriffen geschützt.

7. Die Übermittlung und Speicherung von Daten erfolgt häufig unverschlüsselt.

8. Die Endgeräte werden meist nicht verwaltet, d.h. es erfolgt kein Asset Management, kein Updatemanagement sowie keine Kontrolle über das Management der Endgeräte und deren Außerbetriebnahme.

9. Die Endgeräte werden mit unsicheren Einstellungen ausgeliefert und es fehlen teilweise Möglichkeiten, um sichere Einstellungen treffen zu können.

10. Die Hardware selbst ist häufig unzureichend vor Manipulationsversuchen geschützt. Teilweise sind Standardschnittstellen wie UART & JTAG vorhanden, welche einfache Zugriffe auf den Speicher der Geräte ermöglichen.

Ein Beispiel für Angriffe auf IoT-Ökosysteme bieten z.B. HVAC Systeme (Heizung, Lüftung und Klimatechnik), welche in der Vergangenheit ausgenutzt wurden. So sind Angreifer z.B. 2017 über das Heizungssystem eines Aquariums an die Datenbank der High Roller eines Casinos gekommen. Das Heizungssystem war im internen Netzwerk des Casinos und ermöglichte so einen einfachen Zugriff auf die Daten. Aber auch verteilte Denial of Service Attacken sind keine Seltenheit. Der bekannteste Vorfall ereignete sich 2016, als das Mirai-Netzwerk Bandbreitenrekorde aufstellte.

Sind in den vorhergehenden Beispielen meist Consumergeräte als Einfallstor genutzt worden, beschränken sich die Angriffe jedoch nicht nur auf diese. Auch Industrial-IoT-Systeme befinden sich am Internet und sind Angriffen ausgesetzt. Die folgende Karte von Shodan zeigt Industrieanlagen, welche direkt ans Internet angebunden sind.

Abbildung 1: ICS Systeme mit Internetanbindung (Quelle: Shodan.io)

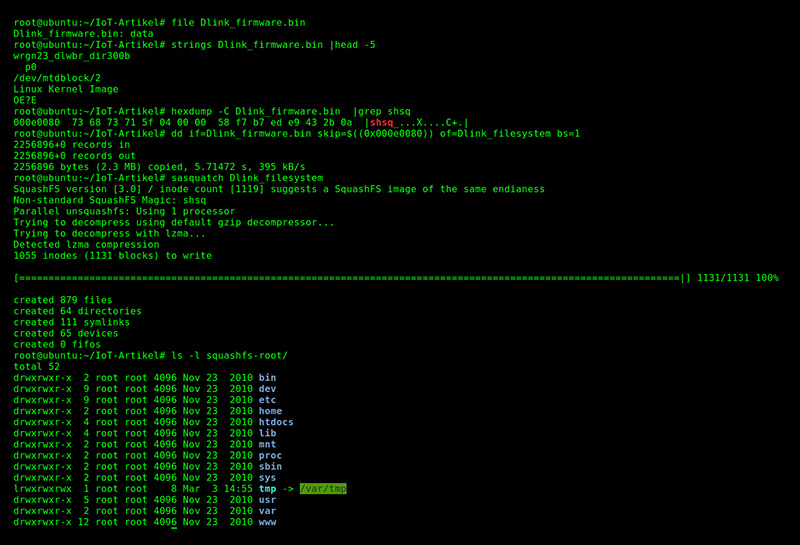

Die Angriffsszenarien sind vielfältig. Besteht kein physischer Zugriff auf die IoT-Geräte, müssen sich Angreifer die Informationen aus anderen Quellen beschaffen. Für den Aufbau von IoT-Geräten mit Zulassung in den USA bietet hier die FCC Datenbank erste Hinweise. Aber auch die Firmware bietet genug Angriffspunkte. So sind Standard-Benutzernamen und Passwort teilweise unzureichend oder gar nicht geschützt. Eine Firmware-Analyse mittels Hexdump und Binwalk ist hier teilweise ausreichend, um Zugangsdaten offenzulegen.

Die folgende Abbildung zeigt die Extrahierung des Filesystems eines Dlink-Routers, mittels „dd“. Hierfür musste zuerst die Art des Filesystems bestimmt werden, wobei schnell ersichtlich ist, dass es sich um ein Linux-System handelt. Eine Verschlüsselung der Daten liegt nicht vor. Das extrahierte Filesystem ist mit den Boardmitteln durchsuchbar. Das Vorgehen ermöglicht Zugriff auf fest hinterlegte Zugangsdaten.

Abbildung 2: Firmware Extraktion an einem Beispiel

Einen weiteren Ansatzpunkt bietet die Kommunikation der Endgeräte. Laut einer Studie sind 83% der Verbindungen von IoT-Geräten nicht verschlüsselt. [3] Sniffing, Man in the Middle-Attacken oder auch Replay-Attacken sind probate Mittel der Angreifer, um Systeme zu manipulieren oder zu übernehmen. Haben Angreifer physischen Zugriff auf das Endgerät, besteht zusätzlich die Möglichkeit auch vorhandene Schnittstellen zu nutzen, um die Geräte zu manipulieren.

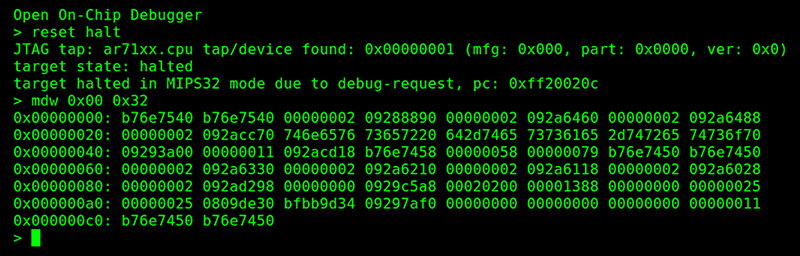

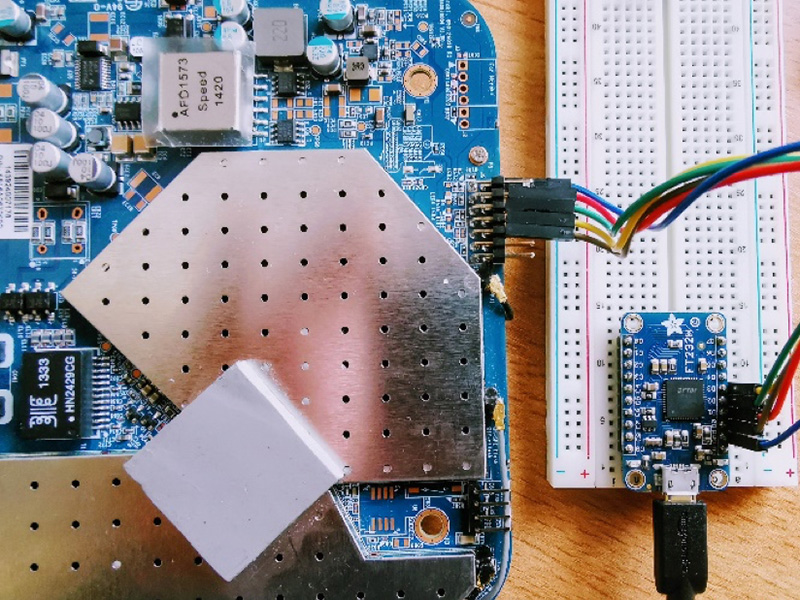

Über diese sind Zugriffe auf Fehlerprotokolle, Shells und Speicherinhalte möglich. Hierfür kommen meist SPI, UART und JTAG zum Einsatz. Das folgende Beispiel zeigt den Zugriff auf den Speicher eines Meraki Access Points über JTAG. Hierfür sind lediglich die Öffnung des Endgerätes sowie das Einlöten einer Stiftleiste zur Verbindung notwendig. Für den Zugriff reicht ein FT232H-Adapter aus. Der Zugriff erfolgt mittels OpenOCD-Server und kann lesend sowie schreibend erfolgen, was ein Auslesen der Firmware oder auch die Manipulation dieser erlaubt.

Abbildung 3: Auslesen des Speicherbereichs eines Accesspoints

Abbildung 4: Versuchsaufbau zum Auslesen des AP’s

Dies ist nur ein kleiner Auszug aus den Angriffsmöglichkeiten auf IoT-Umgebungen, zeigt aber wie einfach Systeme für andere Zwecke missbraucht werden können. Um das Risiko eines erfolgreichen Angriffs zu minimieren, sind klassische IT-Maßnahmen nicht ausreichend bzw. nicht umsetzbar.

Betrachtet man z.B. Produktionssysteme, so sind diese nicht mittels Antivirus abzusichern, da dieser Regeleingriffe ggf. unterbindet und die Anlage damit im schlimmsten Fall zerstört werden könnte. Hier wäre z.B. ein Whitelisting-Ansatz von Prozessen die bessere Alternative, um Schadsoftware auf den Steuerrechnern zu unterdrücken. Analog zu diesem Beispiel müssen die IT- Maßnahmen für den IoT-Bereich bewertet und angepasst werden.

Betreiben Sie bereits eine entsprechende Umgebung, finden Sie hier eine kurze Empfehlungsliste um die Sicherheit Ihrer Umgebung zu erhöhen:

- Die Geräte und Services sind in separaten Netzsegmenten unterzubringen, Zugriffe in diese Segmente werden mittels Application Layer Gateways kontrolliert und geregelt.

- Die Endgeräte und Gateways werden zentral verwaltet und regelmäßig gepatcht.

- Default-Kennwörter wurden geändert, User Accounts werden automatisch abgemeldet und wenn möglich wird eine starke Authentifizierung genutzt. Endgeräte authentifizieren sich mittels Zertifikaten an der Backend-Infrastruktur.

- Die Kommunikation zwischen den Geräten ist verschlüsselt.

- Unnötige Netzwerkdienste sind deaktiviert.

- Physische Zugriffe auf die Endgeräte sind zu vermeiden.

Planen Sie den Aufbau einer IoT-Umgebung, empfiehlt es sich auf vorhandene Frameworks zurückzugreifen, um eine möglichst sichere IoT-Implementierung zu erreichen. Vertreter sind hier z.B. ISO, NIST und ENISA. Unabhängig vom Framework lohnt sich eine Unterteilung in die unterschiedlichen Infrastrukturbereiche, welche dann mittels der unten aufgeführten Punkte in ein sicheres Design überführt werden.

Abbildung 5: Designbetrachtung zur Implementierung einer IoT-Umgebung

Download Angebot

Benötigen Sie Unterstützung beim Aufbau einer IoT-Umgebung oder möchten Ihre vorhandene Umgebung auf Sicherheitslücken überprüfen, kontaktieren Sie uns.

Quellen:

[1] ITU-T Y.2060 https://www.itu.int/rec/dologin_pub.asp?lang=e&id=T-REC-Y.2060-201206-I!!PDF-E&type=items

[2] https://www.techwell.com/techwell-insights/2019/01/owasp-releases-latest-top-10-iot-vulnerabilities

[3] Zscaler – Shadow IoT emerges as security threat

Bildquelle/Copyright: © Fit Ztudio (Headerbild) — shutterstock.com

Veranstaltungen

07.05.2024 - 07.05.2024 |

Security-Roadshow in 4 Städten

Ansprechpartner